台海局勢一直深受國際社會關切,但與真刀真槍的武力對抗相比,其實台灣在網路戰場早就與境外勢力開打,特別是有中共支持的網軍或駭客組織,每天都對我方發動網路攻擊。

以色列最大資安業者Check Point統計,若以每個單位(不論是政府機關、學校或企業)的每周受網攻次數計算,台灣是全球受網路攻擊第二高的國家,僅次於南美洲的祕魯,且台灣受網攻次數比亞太地區平均還高出35%,更幾乎比全球平均高出一倍。

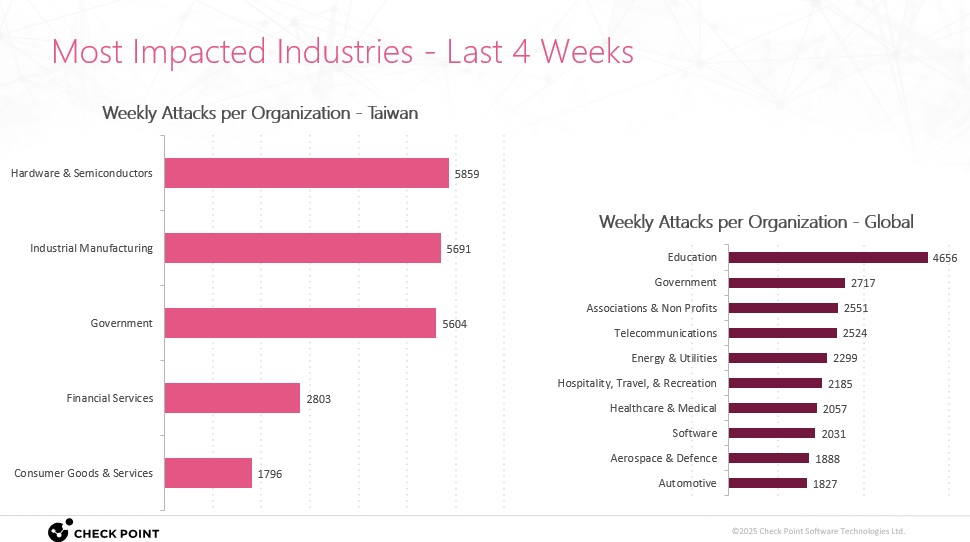

Check Point也指出,與全球受害組織類型的排名大不同,台灣的網攻對象以半導體及製造業為大宗,這與台灣的獨特地緣政治地位及在半導體業執牛耳的地位,全都有關係。

以色列資安巨擘Check Point:每天全球網攻逾600萬次

2025年12月初,今周刊記者走進位於以色列特拉維夫市區的Check Point總公司,在一樓大廳通往公眾教育空間的入口旁,豎立了兩個大螢幕,目光很難不注意到上面動態。

原來這是由Check Point全球十萬多家客戶提供的即時數據,彙總至特拉維夫總公司,可以即時看到Check Point透過這些客戶偵測到的各地網路攻擊動態,攻擊類型以顏色區分為malware(惡意軟體)、phishing(釣魚郵件)及exploit(漏洞攻擊)等三大類。

▲以色列資安巨擘Check Point總公司一樓大廳展示的即時全球網攻動態圖。(圖片來源:劉煥彥攝影)

若以攻擊對象來說,尼泊爾、印尼、越南、喬治亞及蒙古,是當天前五大被攻擊國家,而每天Check Point系統統計到的全球網路攻擊多半超過600萬次。

該系統也統計,以全球來說,受攻擊前三大的目標種類,依次為教育類、電信業者及政府機關。

「針對台灣的大型網攻,大多數來自與中國有關連的組織」

擔任Check Point全球業務最高負責人的營收長Itai Greenberg接受《今周刊》專訪時,特別提出截至2025年11月該公司對於台灣網路威脅的觀察報告。

他表示,Check Point在全球的十萬多家客戶,橫跨了大企業、信用卡公司、證券交易所、物流商、大型製造業、餐飲連鎖、零售業、銀行、電信業者到政府機關,其中「不少是在台灣」,因此這份報告有一定的代表性。

▲以色列資安巨擘Check Point的營收長Itai Greenberg。(圖片來源:劉煥彥攝影)

Itai Greenberg提出以下幾點對台灣的網路攻擊或威脅觀察。

第一,在2025年11月,台灣一個單位或組織每星期受網路攻擊的次數是4022次,比亞太地區的平均值(約3000次)高出35%,更比全球平均值(約2000次)高出一倍。

第二,針對台灣的大型網攻,大多數來自與中國有關連的組織,攻擊對象從資訊業、電信業到宗教團體都有。

第三,若以每個單位或組織每星期受網攻次數計算,就攻擊對象的產業別來看,全球的整體狀況前三名為教育機構、政府機關及公協會(及非營利機構)。

但在台灣完全不同,若以勒索軟體(ransomware)的受害產業別來看,台灣前三大受害產業以半導體及硬體廠商的37%佔比最高,工業製造的17%居次,醫療健康產業的13%排第三。

第四,台灣受害產業中招的主要途徑是電子郵件,高達86%的網攻是透過電子郵件進行的。

第五,若以每個單位或組織的每星期受網攻次數計算,就國家別來說,2025年前11個月的苦主第一名是祕魯,台灣高居第二位,哥倫比亞排第三,香港是第四位,澳洲是第五位。

微軟資安報告:從國家級網攻威脅來看,台灣高居亞太地區受威脅程度第一名

無巧不巧,微軟的2025年數位防衛報告,對台灣的外來網攻威脅有非常類似的觀察。

從國家級的網攻威脅來看,台灣高居亞太地區受威脅程度的第一名,其次為南韓、印度、香港與中國。若是從微軟客戶通報網攻威脅的程度來看,台灣與澳洲並列為全球第十位。

微軟也分析,在中國攻擊的前十大國家及地區之中,台灣排名第三位,僅次於美國及泰國。

駭客最可能鎖定的滲透對象,是程式開發師或IT人員

以色列資安巨擘Check Point營收長Itai Greenberg在專訪中還提到,對於任何想要從網路滲透進企業或組織的駭客來說,最理想的攻擊對象就是程式開發師、軟體工程師或IT人員,而且不見得只盯上一個人。

同時,這些技術人才最被盯上的滲透點,就是他們的電腦。

為何不是高層主管或業務部門最先被駭客鎖定,而是IT相關人員?

「你要鎖定的對象,是可以接觸到各類關鍵系統的員工,所以開發師或IT人員就是理想的對象,也就是因為工作需要而有管理員權限的人。如果這些人的職務是要為全公司或客戶提供技術支援、IT支援,而我能夠滲透進這些人的電腦,那就再理想不過了。」

「這些人會在自己電腦上用公司電郵、瀏覽器或各種應用程式,駭客送出釣魚電郵或連結到你的公司電郵、個人信箱或社群軟體,或是從你的臉書或IG帳戶下手。只要你下載了惡意軟體檔案,或不小心點擊釣魚連結或打開釣魚郵件,你就中招了,我就可以進入你的電腦裡。」

他說明,對於資安業者來說,以這樣的可能情境來看,就需要為客戶的員工電腦建立多層保護,從公司電郵、個人電郵到瀏覽器都需要。

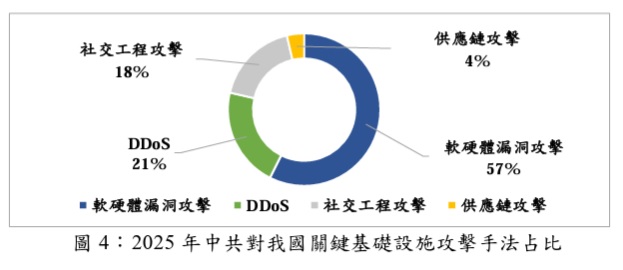

國安局:去年中共對我方關鍵基礎設施網攻,每日平均達263萬次

此外,根據國家安全局本月初發表的「2025年中共對我國關鍵基礎設施網駭威脅分析」報告,去年中共對我方關鍵基礎設施每日平均網攻達263萬次,較2024年成長6%,其中針對能源、緊急救援與醫院領域的增幅為明顯。

國安局報告也揭露中共對台網攻的四種手法,而且是不時交互運用。

第一是軟硬體漏洞攻擊。

這在中共對台灣網攻手法的佔比超過5成,顯示中共積極蒐集國內產官學界發掘的網路漏洞,用來擴充「漏洞武器化」的技術能量。

中共持續專研國際資通設備大廠或我政府採購軟硬體的漏洞,並鎖定未修補的關鍵基礎設施資通設備,藉以規避使用者身分登入驗證機制,取得設備管理權限以竊取資訊。.

第二是分散式阻斷服務攻擊。

中共網軍利用大量「殭屍網路」(Botnet),同時發送高頻次連線服務請求,干擾關鍵基礎設施對外網路運行,造成服務延遲或癱瘓,影響我方民生正常運作。

第三是社交工程攻擊。

中共網軍善於偽裝合作對象往來電郵,引誘特定目標點擊惡意連結、開啟惡意附加檔案,或運用「點擊修復」(ClickFix)手法,假冒錯誤訊息或更新提示等,誘使受駭者執行惡意程式,以取得更高的系統權限。

第四是供應鏈攻擊。

中共網軍也試圖入侵我方的關鍵基礎設施供應商及合作企業,透過共用系統、更新機制、設備維護等管道,竊取合法身分掩護非法活動,對關鍵基礎設施進行惡意程式擴散與部署。

本文不授權媒體夥伴

延伸閱讀:

美國土安全部高層警告 「中國絕對是最大網路攻擊威脅」 大規模滲透有這幾個目的

_20260314182506.jpg_280x210.jpg)